ゼロトラストとは?従来型セキュリティとの違い・導入ポイントを紹介

ハイブリッドワークが普及した現在、危険な社外から社内のみを守るという従来の「境界型セキュリティ」は限界を迎えています。今回は、リモートワークにも対応でき、現在セキュリティ対策のスタンダードとなっている「ゼロトラスト」について解説します。

- 目次

ゼロトラストとは?従来型セキュリティモデルとの違い

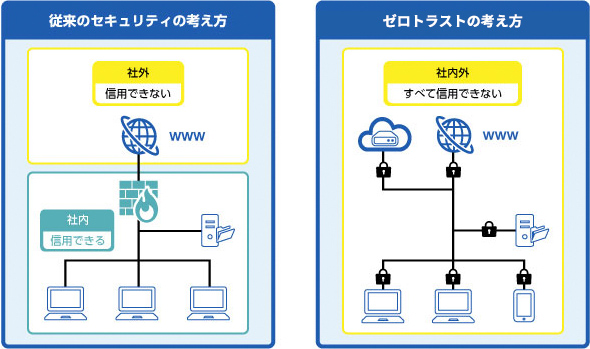

ハイブリッドワークの普及以前は、社内は安全で社外は危険という前提の下、社内と社外の境界線上にファイアウォールなどのセキュリティ機器を配置する「境界型セキュリティモデル」が主流でした。

しかし、自宅でのテレワークの普及や外出先でのモバイルワークの拡大により、社内と社外との区別があいまいになりました。加えて、業務においてSaaSを始めとするクラウドサービスの利用拡大により、業務上保護すべきデータが社内だけでなく社外にも存在するようになり、「社外のサイバー攻撃から社内の情報資産を守る」という考え方はすでに限界を迎えています。このため、デジタル庁の「デジタル社会推進標準ガイドライン」においても提示されているように、境界型のセキュリティモデルに代わり、ゼロトラストの適用が推奨されています。

ゼロトラストでは、境界型セキュリティモデルとは違い、無条件に信用できる「安全地帯」が存在することを前提としません。社内、社外を区別せず、すべての情報資産へのアクセスを信用でできないものと捉え、従来よりも厳格なユーザー認証の検証やネットワーク監視などのセキュリティ対策を施します。

具体的には、従来のユーザーID/パスワードに加えて次のような事項を確認します。

- 使用しているネットワークは安全か

- 使用しているデバイスは許可されたものか

- デバイスがマルウェアなどに感染していないか

- デバイスに必要な安全対策が施されているか

- ユーザー本人によるアクセスか

- 使用しているアプリケーションにぜい弱性はないか

- 不審な操作を行っていないか

SASE(サシー)との違い

ゼロトラストと同時に語られることの多いキーワードに「SASE(Secure Access Service Edge、サシー)」があります。SASEは2019年にGartner社により定義された新しいネットワークセキュリティモデルで、ネットワーク機能とセキュリティ機能を統合し、クラウド上で提供しようという考え方です。簡単にいうと、「ゼロトラスト」という考え方にもとづき、実際にサービスを提供する仕組みがSASEである、といえるでしょう。

SASEについて詳しくは、「SASEとは? 導入メリットやゼロトラストとの違いをわかりやすく紹介」を参照してください。

ゼロトラストセキュリティとの関係性

「ゼロトラストセキュリティ」という用語があります。「ゼロトラストセキュリティ」は「あらゆるアクセスは信用できない」というゼロトラストの考え方をもとに構築されたセキュリティ対策へのアプローチのことを指します。

「ゼロトラスト」は考え方(概念)であり、その考え方をもとにしたセキュリティ対策へのアプローチが「ゼロトラストセキュリティ」である、と理解しておけばよいでしょう。前述の「境界型セキュリティ」と対になる言葉です。

ゼロトラストアーキテクチャとの違い

一方、「ゼロトラストアーキテクチャ」はゼロトラストセキュリティの「構造」や「設計思想」のことを指します。「アーキテクチャ」はもともと「構造」を指す建築用語でしたが、IT分野でも同様に「構造」の意味で使用されるようになりました。米国国立標準技術研究所(NIST)のNIST SP800-207では、データへのアクセスの許可/不許可(PE)、通信経路の確立(PA)、通信内容の監視などの構成要素(PEP)などの構成要素について言及されています。

ゼロトラストの導入状況

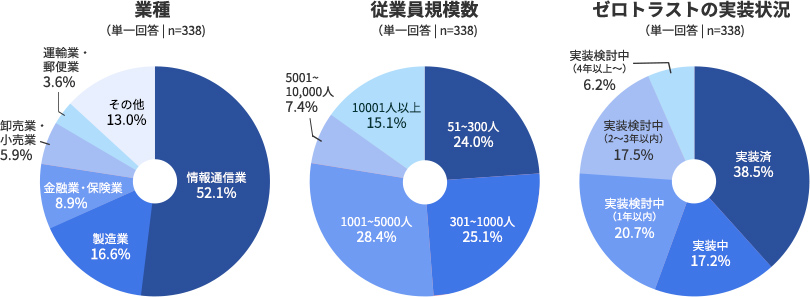

コンサルティング会社PwCがゼロトラストに先進的に取り組む国内企業338社を対象として2021年3月に行ったアンケートによると、ゼロトラストの実装状況について338社のうち「実装済み」が38.5%、「実装中」の17.2%と、国内でも着実にゼロトラストの導入が進んでいることが分かります。業種別では「情報通信業」52.1%、「製造業」16.6%、「金融業、保険業」8.9%となっています。

図1 ゼロトラストに取り組む国内企業(PwC「国内企業における「ゼロトラスト・アーキテクチャ」の実態調査2021」より転載)

また、「ゼロトラスト推進により得られた効果」の項目では1位から順に「DXの推進・多様な働き方の実現」「ネットワークやセキュリティのコスト削減」「データ流出リスク軽減といったセキュリティの向上」があげられており、各社おおよそ狙い通りのメリットが得られていると言って良いでしょう。

ゼロトラストが注目される理由・メリット

ゼロトラストが注目を集めている理由は、クラウドを活用するハイブリッドワーク時代に合った様々なメリットが存在するためです。ゼロトラストの主なメリットを3つ挙げます。

セキュリティレベルが大幅に向上

ゼロトラストでは、情報資産へのアクセスのたびに様々な要素を組み合わせた認証を実施するため、セキュリティレベルを大幅に向上することができます。また、アクセスログが保存されるため、利用状況を把握したり、アクセス解析を実施したりすることもできます。

社内外を問わず、どこからでもセキュアにアクセス可能

ゼロトラストでは社内と社外の区別なくセキュリティ対策を講じるため、社外からでも社内同様にセキュアに情報資産へのアクセスが可能になります。また、従来の境界型セキュリティモデルでは、クラウドなど社外のリソースにアクセスする際に、境界線上に設置されたセキュリティ機器を必ず通るため、この部分でボトルネックが発生することもありました。これが、ゼロトラストでは社外からの直接アクセスも可能となるため、トラフィックの負荷が分散できます。

セキュリティ管理の効率性向上

従来は、攻撃の種類やネットワークに応じて各種セキュリティ機器を用意していたため、そうした機器の管理が煩雑になりがちでした。ゼロトラストでは、SASE対応のサービスや製品を利用して、各種設定をクラウド上で一元管理できるため、社内外を問わず同一のセキュリティポリシーを適用することも可能です。

ゼロトラストを運用する際に注意しておきたいこと

厳格な認証が必要

ゼロトラストでは、セキュリティ強化のため2段階認証や多要素認証などが用いられます。また、アクセス毎に認証を行うというゼロトラストの原則から、短時間で認証が切れたり、何度も認証を繰り返したりする必要も生じます。

つまりログインにひと手間かかることとなり、実装方法によっては業務効率が低下するなど欠点にもなりかねないため、一度のログインで複数の情報資産にアクセスできるシングルサインオンの導入を検討してみても良いでしょう。

導入・運用コストがかかる

ゼロトラストを実現するためには、様々な対応サービスやツールの導入が必要となります。導入には当然費用がかかりますから、セキュリティ対策コストは上昇する可能性があります。また、通信状況のモニタリングやアクセスログの監視、データへのアクセス権限の変更やセキュリティポリシーの更新など、人件費を含めた運用コストも必要となります。場合によっては、専門のセキュリティ担当者が必要になるかもしれません。

セキュリティ設定によっては利便性を損なう可能性がある

前述の認証方式のほかにも、セキュリティ設定が厳し過ぎたり、重要度の低いファイルにまでアクセス制限をかけたりなどをすると、利便性を損なう可能性があります。自社にとって適切なセキュリティレベルを設定しましょう。

また、特に導入した直後は業務の効率性や利便性が低下する場合があるため、あらかじめゼロトラスト導入により増加する工数などについても検討しておくことが重要です。

導入時に抑えておきたいポイント

認証の手間が増える

ユーザーおよび接続機器などでアクセスをコントロールするゼロトラストセキュリティにおいても、依然IDの管理は厳格に行う必要があります。特に業務に様々なツールやクラウドサービスを利用する現代においては、従業員1名につき複数のIDを管理していることも多いでしょう。

言い換えれば、「いかにIDを適切に一元管理できるか」がゼロトラストセキュリティネットワークを構築する際のカギと言えます。管理するIDが多い場合には、シングルサインオンの導入によって、ID管理の負荷軽減と利便性の向上を両立できるようになります。

アクセス・行動履歴の可視化

ゼロトラストセキュリティネットワークの実現は、「誰がどのような場所から、どのようなファイル・アプリケーションにアクセスしているか」を可視化する試みとも言えます。アクセスログを取得するなどの手段を通じて、不正なアクセスを防止したり、万一情報漏えいが発生した場合にも速やかに検証したりといったことを実現する必要があります。

また、ユーザーが危険な行動をとっていないかを監視することで、脅威を未然に防止することも可能でしょう。

ゼロトラストの根幹となるゼロトラストモデルとは

「ゼロトラストモデル」は、2010年に米国の調査会社フォレスター・リサーチ社のジョン・キンダーバーグ氏により提唱されたもので、さらに議論され前述の「SP800-207 Zero Trust Architecture」により定義付けされました。

ゼロトラストモデルモデルには、次の7つの基本的な考え方があります。

- すべてのデータソースとコンピューティングサービスをリソースと見なす

- ネットワークの場所に関係なく、すべての通信を保護する

- 企業リソースへのアクセスは、セッション単位で付与する

- リソースへのアクセスは、クライアントアイデンティティ、アプリケーション/サービス、リクエストする資産の状態、そのほかの行動属性や環境属性を含めた動的ポリシーにより決定する

- すべての資産の整合性とセキュリティ動作を監視し、測定する

- すべてのリソースの認証と認可を動的に行い、アクセスが許可される前に厳格に実施する

- 資産、ネットワークインフラストラクチャ、通信の現状について可能なかぎり多くの情報を収集し、セキュリティ態勢の改善に利用する

現在、各ベンダーはこの7つの基本的な考え方を念頭として、ゼロトラストサービスを開発・提供しています。

テレワークの普及で顕著になったVPNの課題

テレワークの導入に際し、セキュリティを確保するネットワークのソリューションとしてVPNがあります。

各拠点を安全に接続でき、さらにゲートウェイを経由させることでインターネット接続時の安全性も確保できるなど、VPNネットワークには確かにテレワークに適したメリットが多数あります。ただし、本格的にテレワークが普及した現在となっては、いくつか課題も見えてきています。

インターネット接続時に輻輳(ふくそう)が発生する

VPNで各拠点を接続していても、セキュリティを確保するため、インターネットへの接続は必ず本社のデータセンターなどを経由するようなネットワークとなっていることも多いでしょう。

その場合、インターネット接続への出口がボトルネック化して輻輳(ふくそう)が発生し、通信速度が低下するなど業務に支障をきたす恐れがあります。

データ通信量が年々増加しており回線の見直しが必要

クラウドアプリケーションなどの理由により、データ通信量は年々増加しています。それにともない、将来的に通信品質が低下したり、契約した帯域が足りなくなったりといった事態が発生するかもしれません。

こうした場合、パフォーマンスを維持するためには回線の増強や契約の見直しが必要となりますが、コストなどの要因から対応が難しい場合もあるでしょう。

セキュリティが万全ではない

専用線と同等のセキュリティ性能を目指すVPNですが、セキュリティ上のリスクが全くないわけではありません。実際にVPNゲートウェイが攻撃を受けた事例や、ログイン情報の漏えいにより外部から不正アクセスを受けた事例なども発生しています。

ゼロトラストを実現するために必要な4つのソリューション

現在、ゼロトラストを実現するためのソリューションは多数存在しており、ゼロトラストネットワークを実現する際にはそれらから必要なものを組み合わせて導入する必要があります。

その中でも特に必要と思われる4つのソリューションを紹介します。

表1 ゼロトラストの4つのソリューション

| 分類 | 保護対象 | ソリューションの例 |

|---|---|---|

| ユーザー認証 | ログイン情報 | シングルサインオン(IDaaS) |

| エンドポイントセキュリティ | PC、モバイル端末 | EDR、EPP |

| ネットワークセキュリティ | リモート接続者 | SWG、SDP、SD-WAN |

| クラウドセキュリティ | クラウド利用者 | CASB、CSPM |

ユーザー認証

「ユーザー認証」は、ユーザーIDやパスワードなどのログイン情報の管理や認証を行うソリューションです。クラウド上で認証情報の管理を行うIDaaS(Identity as a Service)が代表的で、ひとつのID/パスワードで複数のサービスを利用することができる「シングルサインオン」の機能を備えたソリューションもあります。

エンドポイントセキュリティ

「エンドポイント」は、ネットワークの末端に位置する機器、すなわちPCやモバイル端末などをさします。エンドポイントセキュリティは、それらの端末を保護するソリューションです。

端末を監視するEDR(Endpoint Detection and Response)、マルウェアの感染から保護するEPP(Endpoint Protection Platform)などがあります。

ネットワークセキュリティ

「ネットワークセキュリティ」は、ネットワークの各種アクセス権限を設定するとともに、セキュリティを確保するソリューションです。

危険なサイトなどへのアクセスを遮断するSWG(Secure Web Gateway)、リアルタイムに接続可否を判断するSDP(Software Defined Perimeter)などがあります。

また、ネットワークをSD-WAN化することで、通信を暗号化して外部からの閲覧・盗聴を防ぐこともでき、不正アクセスやポリシー違反の通信を専用のダッシュボードなどから停止することもできます。

クラウドセキュリティ

「クラウドセキュリティ」は、クラウド利用に関するソリューションです。

クラウドサービスの利用状況を可視化・制御するCASB(Cloud Access Security Broker)、クラウドサービスの安全性を確認するCSPM(Cloud Security Posture Management)などがあります。

ゼロトラストを意識したネットワークセキュリティの強化ならNTTPCのSecure Access Gatewayがおすすめ

NTTPCの「Secure Access Gateway」は、ゼロトラストの考え方にもとづいたSASE対応サービスで、ネットワーク機能とセキュリティ機能とを一体でクラウドサービスとして提供します。

セキュリティ機能としてはインターネットアクセスを監視しインターネット上の脅威からユーザーを最前線で守るDNSセキュリティやセキュアWebゲートウェイを提供。社外のリモートワーク中でも社員をマルウェア感染やフィッシング詐欺から保護します。

セキュアエンドポイントに関しては、パターンファイルからマルウェアを検知する「シグネチャー検知」を行うEPPと端末内の怪しい挙動からマルウェアを発見する「振る舞い検知」を行うEDRの2つの検知エンジンを実装し、サイバー攻撃に対する強固な防御を実現します。万一感染した場合にも端末を自動で隔離して駆除し、2次被害を迅速に防ぐことができます。

また、ネットワーク機能としてSD-WAN機能を装備。既存の回線を変更することなく、仮想のWANを構成することで通信を制御し、各拠点から直接インターネットにアクセスすることができ、トラフィックの集中を回避することが可能となります。

Secure Access Gatewayは月額料金500円(税込)からという安価な料金で提供しており、自社のセキュリティをゼロトラスト化したいが、多くの費用もかけられないといった企業さまにも安心です。

まとめ

今回はゼロトラストについて解説しました。

2021年の時点で国内企業の38.5%が実装済みとなるなど、今や従来型セキュリティモデルに代わって主流となったゼロトラストには、「セキュリティレベルが大幅に向上」「社内外を問わず、どこからでもアクセス可能」「セキュリティ管理の効率性向上」などのメリットがあります。ただしその反面、導入方法を誤ると「認証に手間がかかる」「導入・運用コストが嵩む」「導入により利便性が低下する」などのデメリットを生じる危険性もあります。

導入に際しては「ID管理の厳格化」「アクセス・行動履歴の可視化」などに留意し、ゼロトラストの7つの基本的な考え方を満たすようどのサービスを組み合わせるかを検討しましょう。

特にテレワークの比重が高い場合には、VPNの見直しも含め、「ユーザー認証」「エンドポイントセキュリティ」「ネットワークセキュリティ」「クラウドセキュリティ」の4つの分野において適切なソリューションを選定しましょう。

また、「セキュリティ対策として各端末にアンチウイルスは入れたものの、次に何をやったらいいかわからない」という方は、まずはDNSセキュリティやEDRなどの複数のセキュリティサービスを組み合わせて「多層防御」の環境を構築し、リスクを軽減してはいかがでしょうか。まずは「できるところから」です。EDRについて詳しくは、「EPP・EDRとは?エンドポイント対策の必要性や仕組みについて解説」を参照してください。

※ICT Digital Columnに記載された情報は、リリース時点のものです。

商品・サービスの内容、お問い合わせ先などの情報は予告なしに変更されることがありますので、あらかじめご了承ください。