【事例あり】不正アクセスを防ぐ4つの対策と被害時の対策方法

パソコンやスマートフォンが毎日の生活に欠かせなくなった現代、「不正アクセス」という言葉も頻繁に耳にします。

今回は、年々増え続けている不正アクセスとは具体的にどのようなものなのか、不正アクセスをされないためにはどうすればいいのかについて解説します。

また、万が一不正アクセスの被害に遭ってしまった場合の、解決策についてもご紹介しますので、是非参考にしてみてください。

- 目次

年々増え続ける「不正アクセス」とは

不正アクセスとは、アクセス権限を持たない第三者が、悪意を持ってサーバーやシステムに侵入する行為です。その結果、サーバーやシステムの停止、顧客情報の漏洩など、企業活動に大きな影響を及ぼすリスクがあります。

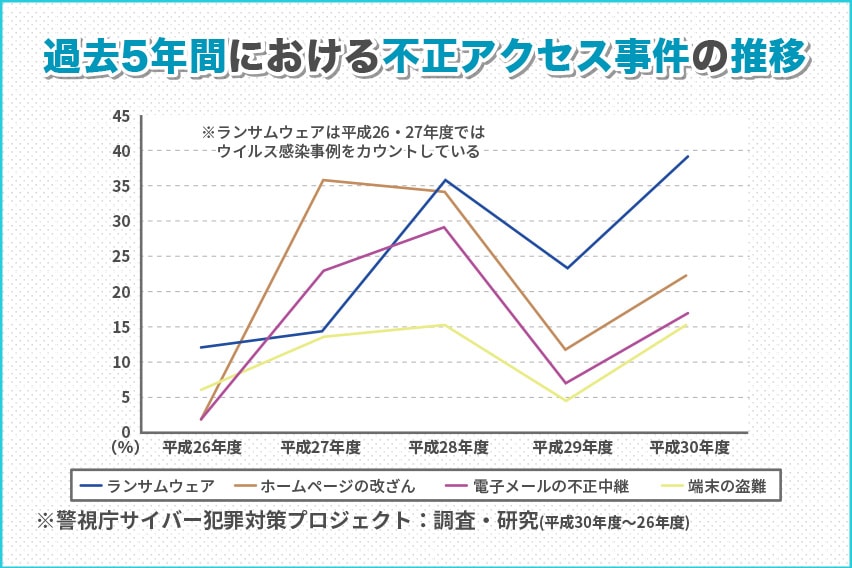

上記のグラフは過去5年間における不正アクセス事件の推移を表しています。このグラフから、年度による事件数の上下はあるものの、不正アクセス事件は概ね増加傾向にあることが読み取れます。

「不正アクセス禁止法」の制定

こうした違法行為に対処するため、平成12年には「不正アクセス行為の禁止等に関する法律」(略称:不正アクセス禁止法)が施行されました。不正アクセス禁止法では次の3点を「不正アクセス」と定義し、3年以下の懲役又は100万円以下の罰金に処すと規定されています。

- アクセス制限をされているコンピューターに他人のIDを利用して侵入し、情報の閲覧・取得・改ざんなどをすること

- アクセス制限をされているコンピューターのセキュリティ対策の脆弱性(セキュリティホール)を悪用して侵入し、制限されている行為を行う、または行える状態にすること

- ネットワークで接続された機器からアクセス制限をされているコンピューターに侵入し、制限されている行為を行う、または行える状態にすること

ネットワークで接続された機器からアクセス制限をされているコンピューターに侵入し、制限されている行為を行う、または行える状態にすること

不正アクセスされないための4つのセキュリティ対策

不正アクセスは年々増え続けており、社会問題となるものも少なくありません。

実際に、次のような被害が報告されています。

- サーバー上のソフトウェア更新

-

不正アクセスの中には、特定のソフトウェアの脆弱性(セキュリティーホール)を悪用するものが散見されます。新たな脆弱性への対策として開発会社より「セキュリティパッチ」と呼ばれる対策ソフトウェアが配布された場合には、速やかに適用する必要があります。

- サーバー上の不要なサービスの停止

-

サーバー上で動作しているサービスが多いほど、不正アクセスを受ける危険性は高まります。まずは現在サーバー上で動作しているサービスを確認し、利用していないもの、古くなったものを停止/無効化を実施しましょう。

- 不要な通信のブロック、通信内容の監視(⇒FW、IPS/IDSの導入)

-

不正アクセスへの有効な対策として、ファイアウォールおよびIPS / IDSが知られています。簡単に言えばファイアウォールは未知の相手からの信号を阻害するソリューションで、IPS / IDSは外部からの不正な侵入を検知し遮断するソリューションです。2つをセットで導入するケースが主流です。

- SQLインジェクションへの対策

-

データベースへの不正アクセスの手段として、データベース言語SQLを悪用した「SQLインジェクション」があります。FW、IPS / IDSでは防ぐことができない攻撃に対しては、Webアプリケーションへのアクセス監視に特化したWAF(Web Application Firewall)による、アプリケーションレベルでの解析が有効です。

NTTPCの【クラウドWAFセキュリティ】は、

WAF・FW・IP3/IDSを1つにまとめた安心なサービスを提供

NTTPCの「クラウドWAFセキュリティオペレーションサービス」は、「WAF」や「IDS / IPS」といった不正アクセス対策をワンストップで提供するサービスです。クラウド型WAFを使用するため自社でのサーバー構築や機器購入が不要なうえ、98,500円(税込) / 月からのスモールスタートが可能となっています。

また、システムによる機械的なアラート通知だけでなく、セキュリティ対策のプロフェッショナルによる24時間365日の有人監視により通知を行うため、具体的な状況把握およびすぐに対処すべきかどうかなどを判断しやすい環境となっています。

不正アクセスにより、引き起こされる被害事例

不正アクセスは年々増え続けており、社会問題となるものも少なくありません。

実際に、次のような被害が報告されています。

- サーバー内に保存されていたデータが外部に送信される

- ホームページのコンテンツを改ざんされる

- 迷惑メール送信の中継サーバーや他のサーバーを攻撃するための踏み台として悪用される

- システムが破壊され、サーバーやサービスが停止してしまう

ここでは、不正アクセスの具体的な事例をもとに、企業が気を付けるべきポイントについて解説します。

事例1. 企業の機密情報の拡散

大手教育関連企業において顧客の個人情報が大量に漏洩した事例は、ご記憶の方も多いのではないでしょうか。顧客情報のデータベースの運用管理を委託された企業の社員が不正アクセスを行い、顧客情報を持ち出したことにより発生した事件でした。

あらかじめデータベースの顧客情報はUSBメモリーには書き込めないよう対策が取られていたにも関わらず、当該社員は自分のスマートフォンにコピーすることで個人情報を盗み取ることに成功しました。ある意味、セキュリティの脆弱性を突いた犯行とも言えるでしょう。

この事例は内部からの不正アクセスでしたが、外部からの不正アクセスにより情報漏洩する場合も数多く存在します。企業には顧客情報だけでなく、社員の個人情報や人事情報、仕様書、技術資料など様々な機密情報が存在します。そしてそれらがサーバーや各社員に割り当てられているコンピューターに保管されている場合も少なくありません。

これらが社外に漏洩すれば企業にとっては金銭的損失だけでなく、信頼の失墜にもつながるため、情報の取り扱いには十分に注意する必要があります。

事例2. ホームページやファイルの情報改ざん

企業がサーバー上で公開しているホームページのコンテンツやファイルなどへの情報改ざんも後を絶ちません。

最近では、新潟県警本部のホームページを管理するサーバーが外部から不正アクセスされ、新潟県警本部のサーバーを経由してインターネット上の掲示板に神奈川県警への爆破予告が書き込まれるという事例が発生しました。

原因は新潟県警のホームページに設置されていた情報提供や意見などを書き込むページにプログラム上の欠陥があり、そのセキュリティホールを攻撃されたためだと考えられています。 不正アクセスを取り締まる側であるはずの警察のサーバーであっても、セキュリティ対策を徹底することがいかに難しいことであるかがお分かりいただけるかと思います。

事例3. 知らない間に攻撃者の一員として利用される

2011年に発生した韓国政府機関へのサイバー攻撃では、「知らない間に攻撃者(加害者)となっていることもある」ことが知られるようになりました。

このサイバー攻撃には世界中の10万台以上ものパソコンから行われ、その結果、韓国の政府機関・金融機関など、およそ40ものWebサイトが一時的に閲覧できない状態となりました。

攻撃を行ったパソコンを調べてみると、あるオンラインストレージサービスを利用する過程で、不正なプログラムを必要なファイルと誤解しダウンロードしてインストールした結果、ウイルスに感染していたことが分かりました。感染したパソコンは攻撃対象のWebサイトへ大量のパケットを送り続けていましたが、パソコンの動きには目に見える変化がないことから気づかなかった利用者も多かったようです。

ただし、自分のパソコンが攻撃に加担していたことは事実です。知らない間に攻撃側に回り、犯罪の手助けをしてしまうことのないよう、常に注意が必要です。

不正アクセスされてしまった時の5つの対策ステップ

今までにご紹介した不正アクセスの手口を把握し、セキュリティ対策をしっかり取っていたとしても、不正アクセスを完全にシャットアウトできるとは限りません。

そこで、万一不正アクセスをされ、情報が漏えいしてしまった時はどう対策を取るのかを5つのステップで解説します。

ステップ1.被害拡大防止のためにサーバーの遮断・パスワード変更を行う

不正アクセスの痕跡を発見した場合、不正アクセスを受けたサーバーを早急にネットワークから物理的に遮断する必要があります。サーバーを隔離することで、不正アクセスの被害拡大を抑えるためです。

また、不正アクセスによりID・パスワードが漏えいした可能性もあります。再度の不正アクセスにより意図しないID・パスワードの変更などが行われる前に、直ちにID・パスワードなど管理者権限に必要なデータを変更しましょう。

サーバー上の他のサービスでも同じパスワードを使用している場合は、それらのサービスでもパスワードの変更が必要となるでしょう。

ステップ2.セキュリティ対策委員会への報告し、情報流出内容を確認する

重要な個人情報を扱う企業では、システムや組織におけるセキュリティ対策推進を担うセキュリティ対策委員会などが設置されているはずです。それらの部署と不正アクセスに関する情報を共有し、今後の対応について連携を図る必要があります。

同時に、どのような情報が流出したのかを確認することも重要です。

顧客や取引先に関する情報が流出した場合は、関係各所に流出の旨を速やかに連絡します。

また、クレジットカード情報や銀行口座情報、Webサイトのログイン情報などの個人情報が漏えいした場合には、速やかに顧客に連絡し、利用しているクレジットカード会社や銀行に利用停止を求める、ログイン情報を変更するなどの対策を求める必要があるでしょう。

ステップ3.どこで漏れたかの原因を調査し、対策を練る

ステップ1、2で被害の拡大を防ぐ措置を取った後は、どこで漏れたのか、なぜ漏れたのかの原因を調査します。

*ウイルススキャンを実施してウイルスに感染していないかチェックする

*よく利用するWebサイトにおいて不正アクセスの被害が出ていないか確認する

*IDやパスワードを第三者に知られる状況がなかったか調査する

など、あらゆるケースを想定して調査しましょう。

原因を特定したら、今後の対策について検討し、実施します。

ステップ4.復旧作業に取り組む

不正アクセスへの対策決定後、続いてシステムの復旧に取り組みます。調査結果を基に、セキュリティ対策委員会が対策の実施方法および復旧方法を決定します。ステップ3と並行して復旧作業を進められればなお良いでしょう。

速やかな復旧のため、普段からこまめに外付けハードディスクやクラウドストレージなどにデータのバックアップを取るよう心掛けましょう。

また、対策の実施方法や復旧作業などについてはドキュメント化し、セキュリティ対策委員会が管理する体制を構築しておきましょう。

ステップ5.証拠を保存し、被害内容によっては警察へ連絡する

不正アクセスによる被害の証拠(ログ)などは必ず保存しましょう。被害内容が悪質である、被害額が高額であるなど、被害内容が放置できないレベルである場合は、それらを最寄りの警察署または都道府県警察サイバー犯罪相談窓口に持参して相談してください。それにより他社での同様の被害を防ぎ、犯罪抑止に貢献することにもなります。

各都道府県公安委員会では、アクセス管理者からの申し出により、再発防止の援助も実施しています。詳細は都道府県警察サイバー犯罪相談窓口にお問い合わせください。

まとめ

「不正アクセス」は、今やインターネットを利用する人なら誰もが知っておかなければならない事柄であるといっても過言ではありません。

まずは昨今使われている不正アクセスの手口を把握しておくこと、そして不正アクセスを防ぐための対策を講じておくこと、さらに万一被害に遭ってしまった場合に取るべき対策を理解しておくこと。

この3つを忘れず、継続的にセキュリティ対策に取り組みましょう。

※ICT Digital Columnに記載された情報は、リリース時点のものです。

商品・サービスの内容、お問い合わせ先などの情報は予告なしに変更されることがありますので、あらかじめご了承ください。