サイバー攻撃の脅威が年々深刻化するなかで、自社のセキュリティ対策を強化するだけでは、もはや十分とはいえない状況が広がっています。近年、取引先や委託先といったサプライチェーン上のつながりを悪用し、セキュリティが手薄な企業を踏み台にして標的企業に侵入する「サプライチェーン攻撃」が増加しています。この脅威に対して、経済産業省と内閣官房は2026年度下期(2026年10月〜2027年3月)の運用開始を目指し、「サプライチェーン強化に向けたセキュリティ対策評価制度」の構築を進めています。企業のセキュリティ対策の状況を★(星)のレベルで可視化するこの制度は、今後の取引条件にも影響を及ぼす可能性があります。

本記事では、サプライチェーン攻撃の仕組みと国内の脅威動向を整理したうえで、経済産業省の評価制度の概要と、企業が取るべきセキュリティ対策のポイントを解説します。

NTTPCのAIエージェントが、ネットワーク運用の未来を変える。セキュリティもおまかせ!

ダッシュボードからトラフィックやセキュリティの見える化でき、トラブル原因を特定して迅速な復旧対応を実現。AIで運用業務を自動化し、攻めのDX推進にシフトできる企業向けネットワーク(VPN)&セキュリティーサービス

サプライチェーン攻撃とは ― なぜ自社の対策だけでは防ぎきれないのか

サプライチェーン攻撃とは、標的とする企業に直接侵入するのではなく、その取引先・委託先・利用しているサービス提供元など、サプライチェーン上のつながりを経由して侵入するサイバー攻撃の手法です。ここでいう「サプライチェーン」とは、製品やサービスの提供に関わる取引先だけでなく、利用しているソフトウェアの開発元、クラウドサービスの提供元、業務委託先など、企業活動を支えるあらゆるつながりを指します。

攻撃の基本的な仕組み

サプライチェーン攻撃では、攻撃者はまず標的企業のサプライチェーン上にある組織のシステムに侵入します。そこを足場にして標的企業のネットワークへアクセスしたり、サプライチェーン上の組織が保有する標的企業の機密情報を窃取したりします。標的企業から見れば、信頼しているサプライチェーン上の組織からの通信やアクセスであるため、不正を検知しにくいという点が、この攻撃手法の大きな特徴です。セキュリティ対策が相対的に手薄な取引先や委託先が侵入口として狙われやすい傾向があります。

サプライチェーン攻撃の主な種類

サプライチェーン攻撃には、大きく分けて次のような種類があります。

- ビジネスサプライチェーン攻撃: 取引先や委託先の企業ネットワークに侵入し、そこを踏み台にして標的企業への侵入や情報の窃取を行う手法です。取引先とのネットワーク接続やVPN経由での侵入が典型的な経路となります

- ソフトウェアサプライチェーン攻撃: ソフトウェアの開発・配布過程にマルウェアを混入させる手法です。正規のアップデートやライブラリを経由するため、利用者側では不正を検知することが困難です

- ITサービスサプライチェーン攻撃: クラウドサービスやSaaS(クラウド上で提供されるソフトウェアサービス)など、利用しているサービス提供元のシステムが侵害されることで、そのサービスを利用している企業にも被害が波及する手法です

これらに共通するのは、自社のセキュリティ対策がどれだけ堅固であっても、サプライチェーン上に1つでも脆弱な箇所があれば、そこが攻撃の入口となり得るという点です。セキュリティ対策を「自社単体の問題」ではなく、「サプライチェーン全体の問題」として捉える視点が求められています。

深刻化するサプライチェーン攻撃の脅威

サプライチェーン攻撃の仕組みと類型を確認したところで、この脅威は実際にどの程度深刻なのでしょうか。国内の公的機関が公表しているデータから、現在の動向を見ていきます。

IPAの「情報セキュリティ10大脅威」で継続的に上位

IPA(独立行政法人情報処理推進機構)が毎年公表している「情報セキュリティ10大脅威」の2026年版(組織編)では、「サプライチェーンや委託先を狙った攻撃」が2位にランクインしています。この脅威は2019年に初めて選出されて以来、8年連続で10大脅威に選出されており、2023年から4年連続で2位を維持しています。

![情報セキュリティ10大脅威 2026[組織]](/focusinsight/f9ce752d5540bf3358283ea7cc9efdf2bf2e7da8.png)

1位のランサム攻撃と2位のサプライチェーン攻撃は、実際の被害事例でも密接に関連しています。ランサムウェアの感染がサプライチェーンを通じて取引先に拡大するケースや、サプライチェーン上の企業を足場にしたランサム攻撃が確認されており、2つの脅威は複合的に作用する傾向が強まっています。

経産省「セキュリティ対策評価制度」の概要と企業への影響

このような脅威の深刻化を受けて、経済産業省と内閣官房国家サイバー統括室は、サプライチェーン全体のセキュリティ水準を可視化するための制度構築を進めています。

ここでは、「サプライチェーン強化に向けたセキュリティ対策評価制度」(SCS評価制度)の概要を整理します。

制度の目的

本制度は、企業のサイバーセキュリティ対策の実施状況を共通の基準で評価し、★(星)のレベルとして可視化する仕組みです。サプライチェーン上の各企業がどの程度のセキュリティ対策を講じているかを客観的に示すことで、取引先間でのセキュリティ水準の確認や、サプライチェーン全体でのリスク管理を促進することを目的としています。

SCS評価制度の3段階と、先行制度「SECURITY ACTION」

SCS評価制度そのものは、★3・★4・★5の3段階で構成されています。これとは別に、IPAが推進する先行制度「SECURITY ACTION」(★1・★2相当)が既に運用されています。SCS評価制度とSECURITY ACTIONは相互補完的な制度として位置づけられています。SECURITY ACTIONで基礎的な取り組みから始め、SCS評価制度の★3以上でより高度な対策水準を目指すという活用が想定されています。

| レベル | 区分 | 概要 | 状況 |

|---|---|---|---|

| ★一つ星 | IPA「SECURITY ACTION」 | 情報セキュリティ6か条に取り組むことを自己宣言 (取り組みの開始を宣言するもので、対策の完了は要件ではない) | 運用中 |

| ★★二つ星 | IPA「SECURITY ACTION」 | 25個の診断項目への回答と、情報セキュリティ基本方針の策定・外部公開を行ったうえで自己宣言 | 運用中 |

※参考:IPA「SECURITY ACTIONとは?」:「SECURITY ACTION」は中小企業自らが、情報セキュリティ対策に取り組むことを自己宣言する制度を指します。

| レベル | 評価スキーム | 概要 | 開始時期 |

|---|---|---|---|

| ★3(Basic) | 専門家確認付き自己評価 | 83項目のセキュリティ対策要件に対して、自己評価のうえ専門家の確認を受ける | 2026年度下期 |

| ★4(Standard) | 第三者評価 | 157項目のセキュリティ対策要件に対して、第三者機関による準拠評価を受ける | 2026年度下期 |

| ★5 | 検討中 | 最も高度な対策水準。詳細は今後検討 | 2026年度以降に具体化を検討 |

※参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」:本制度の詳細は今後変更される可能性があります。最新情報は経済産業省の公式発表をご確認ください。

★3と★4の大きな違いは、評価の方法と対策項目数です。

★3(Basic)は専門家の確認を伴う自己評価であるのに対し、★4(Standard)では独立した第三者機関による準拠評価を受ける必要があり、対策の実施状況について客観的な確認が行われます。

★4が求める到達水準は、「初期侵入の防御に留まらず、被害拡大防止策・攻撃者の目的遂行のリスク低減策の実施により、取引先の情報資産の保護、サプライチェーンにおける自社の役割に応じた事業継続が可能な状態」とされています。

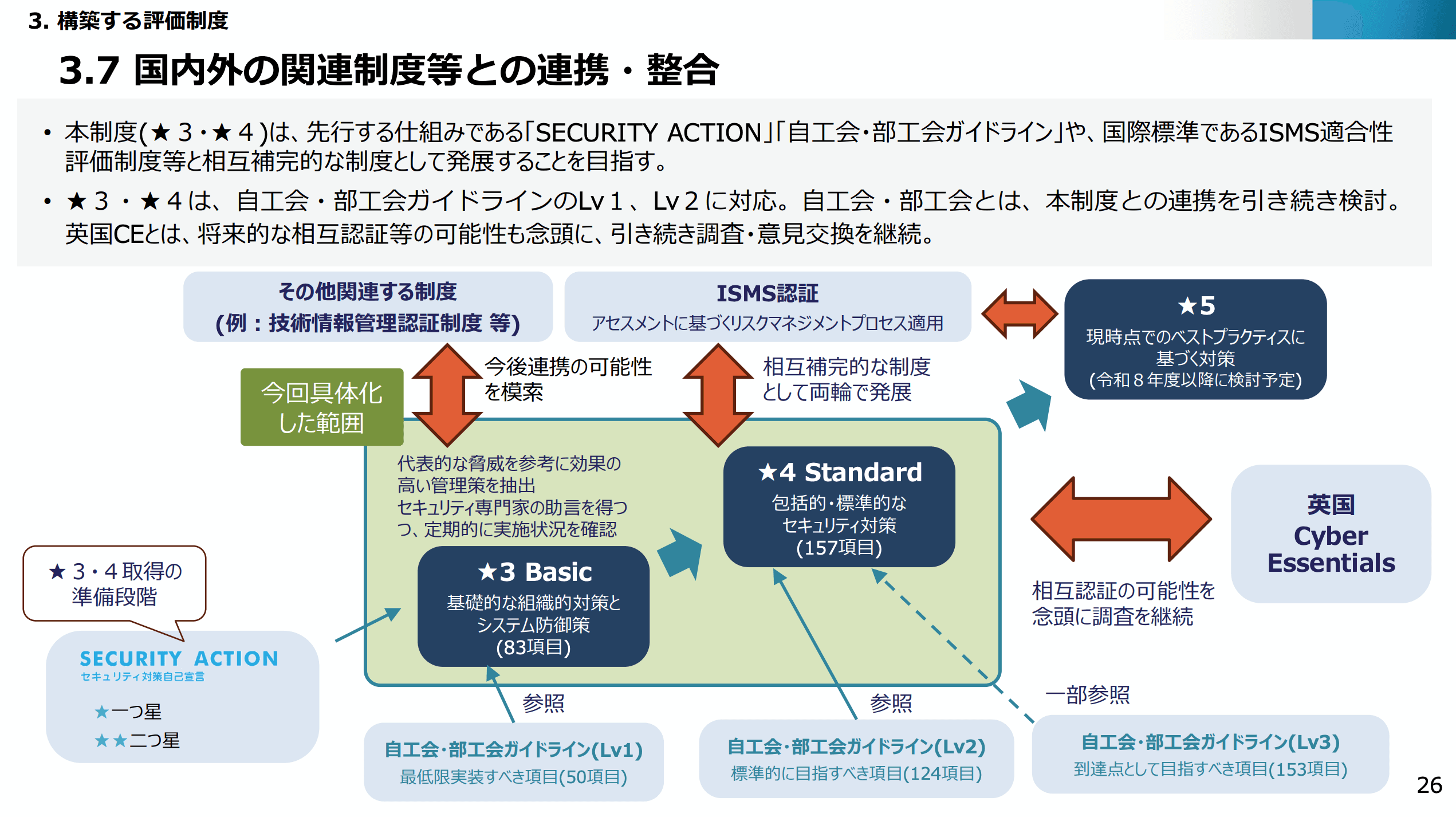

下図は、SECURITY ACTIONとSCS評価制度の関係に加え、自動車産業の業界団体である自工会(日本自動車工業会)・部工会(日本自動車部品工業会)ガイドラインやISMS認証など関連制度との位置づけを示したものです。★3・★4の対策項目は自工会・部工会ガイドライン(Lv1・Lv2)を参照して策定されており、ISMS認証とは相互補完的な制度として両輪で発展させる方針が示されています。

出典:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」p.26

中小企業向けの支援策

本制度の普及にあたっては、中小企業が★3・★4を安価かつ簡便に取得できるよう、新たな支援策として「サイバーセキュリティお助け隊サービス」の創設が予定されています。

「サイバーセキュリティお助け隊サービス」は、中小企業が抱えるサイバー攻撃への不安を解消するために、経済産業省やIPA(情報処理推進機構)の基準を満たした民間事業者から提供されるサービスです。セキュリティ対策の専門人材が不足しがちな中小企業でも、段階的に対策水準を引き上げられる仕組みが整備される見通しです。

企業への影響:取引条件に関わる可能性

本制度が企業に与える影響として見逃せないのは、★レベルが取引条件の判断材料となる可能性です。

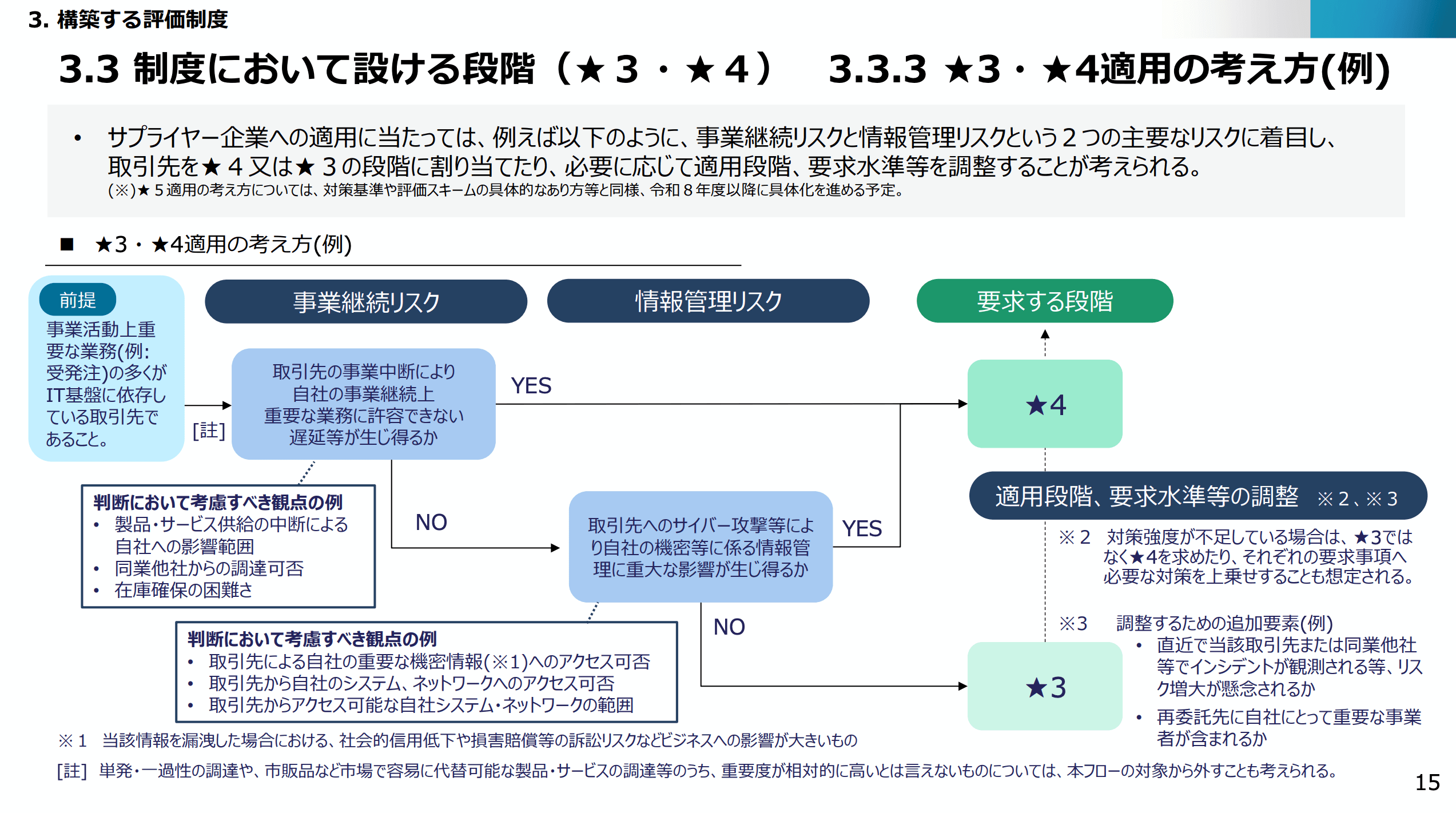

下図は、取引先に★3・★4のどちらを求めるかの判断例です。取引先の事業中断が自社に重大な影響を及ぼす場合や、取引先が自社の機密情報を扱う場合には★4が求められ、それ以外では★3が基本となります。サプライチェーン全体のセキュリティ強化が求められるなかで、発注元の企業が取引先に対して一定の★レベルの取得を求めるケースが想定されます。

出典:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」p.15

特に、大企業のサプライチェーンに組み込まれている中小企業にとっては、★レベルの取得状況が事業継続に直結する要素になり得ます。制度の正式運用に先立ち、自社のセキュリティ対策の現状を点検し、必要な対策の計画を立てておくことが重要です。

評価制度への対応で求められるセキュリティ対策

評価制度の概要と企業への影響を踏まえ、企業が★3以上の取得を目指すために、具体的にどのようなセキュリティ対策が求められるのでしょうか。制度の対策項目の詳細は正式運用の開始時に確定しますが、中間取りまとめや構築方針(案)の内容から、主要な対策領域を整理します。

対策の主要な領域

サプライチェーン全体のセキュリティを強化するためには、次の領域で包括的な対策を講じることが求められます。

- ネットワークセキュリティの強化: サプライチェーン攻撃では、取引先とのネットワーク接続やVPN環境が侵入経路となるケースが多く報告されています。外部との通信経路の暗号化、不正アクセスの検知・遮断、安全なリモートアクセス環境の整備が基本的な対策となります

- エンドポイントの保護: 端末(PC、サーバー)へのマルウェア感染を防ぐだけでなく、感染が発生した場合に迅速に検知・隔離する仕組み(EDR:Endpoint Detection and Response)の導入が求められます。サプライチェーン攻撃では、取引先から受け取ったファイルを経由してマルウェアが侵入するケースもあるため、端末レベルでの防御が重要です

- インシデント対応体制の整備: セキュリティインシデントが発生した際に、被害の拡大を最小限に抑えるための対応手順(インシデントレスポンス計画)の策定と、定期的な訓練の実施が求められます。★4では、「被害拡大防止策」が明示的な要件に含まれています

- サプライチェーン全体の管理: 取引先や委託先のセキュリティ対策状況を把握し、必要に応じて対策の要請や契約上の条件整備を行うことも重要な対策領域です。評価制度の★レベルを活用して、取引先のセキュリティ水準を客観的に確認することが可能になります

- 通信の監視と異常検知: 正規の取引先からのアクセスを装った不正通信を検知するためには、ネットワーク上の通信を常時監視し、通常と異なるパターンを検出する仕組みが必要です。AIを活用した異常検知(AIOps)は、人手だけでは対応しきれない大量のアラートを効率的に処理する手段として注目されています。

AIOpsを活用したセキュリティ運用の考え方は、以下の記事で詳しく解説しています。

▶︎ AI時代のサイバー防御、次の一手は?AIOpsが実現するセキュリティ対策とネットワークの運用革新

ゼロトラストの考え方が基盤に

これらの対策に共通する基本的な考え方が「ゼロトラスト」です。ゼロトラストとは、ネットワークの内外を問わず、すべてのアクセスを信頼せず、都度検証するというセキュリティモデルです。従来のセキュリティ対策は、社内ネットワークを「信頼できる領域」、社外を「信頼できない領域」として、社内と社外の境界で防御する考え方が主流でした。しかし、サプライチェーン攻撃のように信頼された取引先を経由した侵入が増加するなかでは、「社内だから安全」という前提は成り立ちません。ゼロトラストの考え方に基づき、アクセスのたびにユーザーの身元や端末の状態を検証し、必要最小限の権限のみを付与する仕組みを構築することで、仮にサプライチェーン上の1点が侵害されても、被害の拡大を抑制できます。

ゼロトラストを取り入れた統合ネットワークの全体像については、次の記事でも詳しく解説しています。

▶︎ 統合ネットワークとは?クラウド時代に欠かせないインフラの構築と導入メリット

NTTPCの「Prime ConnectONE®」が提供するネットワーク&セキュリティ対策

サプライチェーン攻撃への対策を進めるにあたり、ネットワークとセキュリティを統合的に管理できるサービスの活用は重要です。NTTPCが提供する「Prime ConnectONE®」は、企業向けのネットワーク(VPN)とセキュリティ機能を統合したサービスであり、包括的なセキュリティ対策を支援します。

▶︎「Prime ConnectONE®」の詳細はサービスページをご覧ください。

前のセクションで挙げたネットワークセキュリティ、エンドポイント保護、通信監視といった対策領域に対して、Prime ConnectONE®では以下の機能を提供しています。

- IP-VPN(閉域網)による安全な拠点間接続: インターネットを経由しない閉域網接続により、拠点間の通信をセキュアに保ちます。不特定多数が利用するオープンなインターネットではなく、インターネットから隔離された通信事業者の閉域網を利用するため、外部からの侵入や攻撃のリスクが低くなります。

- Webセキュリティ機能: DNSセキュリティ、URLフィルタリング、マルウェア対策・CASB(Cloud Access Security Broker)など、クラウド利用時の通信を保護する機能を提供しています。フィッシングサイトや危険なサイトへのアクセスを遮断し、マルウェアの侵入リスクを低減します。

- エンドポイント保護(EDR/EPP): 端末レベルでのマルウェア検知・防御(Endpoint Protection Platform, EPP)と、感染後の検知・対応(EDR)の機能を提供しています。マルウェア感染時には感染端末を自動隔離する仕組みにより、被害の拡大を抑制します。

- AIによる運用自動化(AIOps): ネットワークAIエージェントが、異常通知や故障の切り分けを支援し、運用負荷を軽減します。セキュリティ人材が不足する中小企業にとって、運用体制を補完する手段となります。

- インターネットブレイクアウト: 各拠点からインターネットに直接アクセスする構成により、センター拠点でのボトルネックを解消します。クラウドサービスを快適に利用しながら、セキュリティ機能で通信の安全性を確保します。

これらの機能により、個別にツールを導入・運用する負担を軽減し、必要となるセキュリティ要件への対応をサポートします。サプライチェーン全体のセキュリティ強化やネットワーク構成については、お気軽にお問い合わせください。

▶︎ Prime ConnectONE®に関するお問い合わせ

まとめ

本記事では、サプライチェーン攻撃の仕組みと脅威動向、経産省が導入を進める「セキュリティ対策評価制度」の概要、そして企業が取るべき対策のポイントを整理しました。

サプライチェーン攻撃は、IPAの「情報セキュリティ10大脅威 2026」でも4年連続2位に位置する深刻な脅威です。自社のセキュリティ対策だけでは防ぎきれないこの脅威に対し、経産省の評価制度はサプライチェーン全体のセキュリティ水準を可視化し、底上げすることを目指しています。

2026年度下期の★3・★4の運用開始に向けて、企業が今からできる準備として、以下の取り組みが考えられます。

- 自社のセキュリティ対策の現状を、★3(Basic)の評価項目を参考に点検する

- IPAの「SECURITY ACTION」(★一つ星・★★二つ星)に未対応の場合は、まず自己宣言から始める

- ネットワークセキュリティ、エンドポイント保護、通信監視の3領域で対策の強化を計画する

- 取引先のセキュリティ対策状況の把握と、管理体制の整備に着手する

NTTPCの「Prime ConnectONE®」は、ネットワークとセキュリティの統合管理により、こうしたセキュリティ対策の強化を包括的に支援するサービスです。セキュリティ対策評価制度への対応や、サプライチェーン全体のセキュリティ強化をご検討の方は、お気軽にお問い合わせください。

NTTPCのAIエージェントが、ネットワーク運用の未来を変える。セキュリティもおまかせ!

ダッシュボードからトラフィックやセキュリティの見える化でき、トラブル原因を特定して迅速な復旧対応を実現。AIで運用業務を自動化し、攻めのDX推進にシフトできる企業向けネットワーク(VPN)&セキュリティーサービス

※「Prime ConnectONE」は、NTTPCコミュニケーションズの登録商標です。

※本記事の情報は2026年3月時点のものです。「サプライチェーン強化に向けたセキュリティ対策評価制度」は制度構築方針(案)の段階であり、正式運用の開始時に内容が変更される可能性があります。最新情報は経済産業省の公式発表をご確認ください。